один з варіантів дій у разі відкриття підозрілого файлу/вкладення

(приклад: завантажився Remote Utilities)

Якщо ви виконали схожі дії показані на скриншотах нижче вам негайно потрібно перевірити ПК на вміст шкідливого ПЗ та видалити його

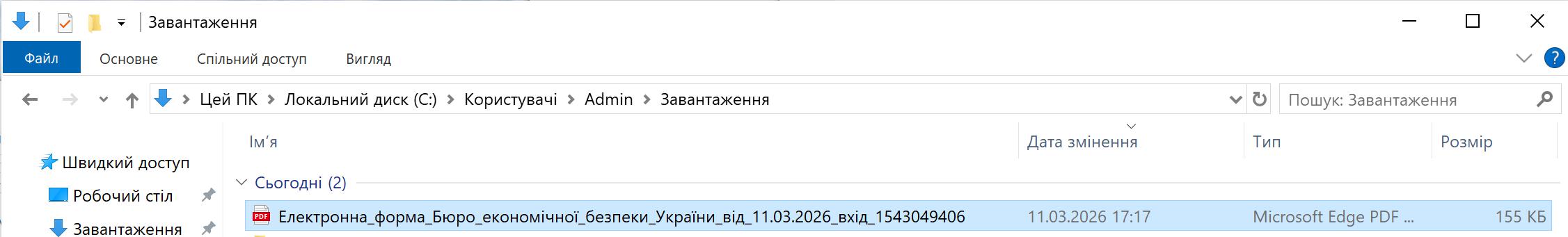

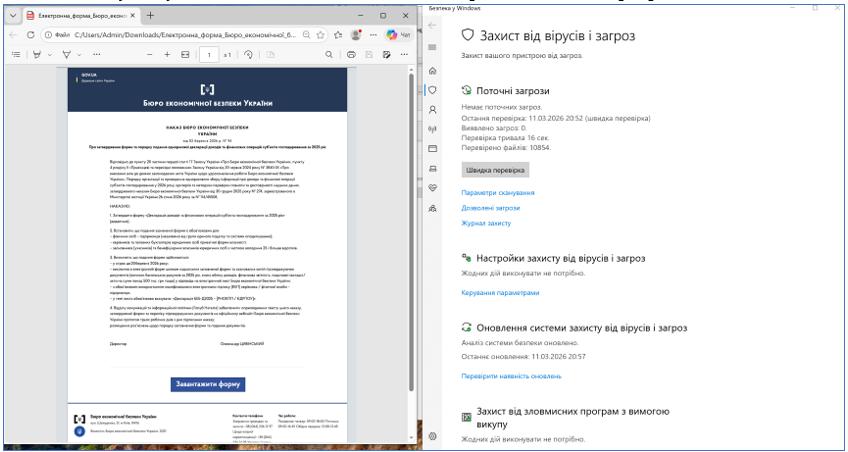

Запуск вкладеного в листі документу на реальному прикладі: «Електронна_форма_Бюро_економічної_безпеки_України_від_11.03.2026_вхід_1543049406»

При відкритті з’яляється документ з кнопкою, натискання якої завантажить архів

Після натискання на кнопку «Завантажити форму» відбувається автоматичне завантаження файлу з легітимного файлообміннику. Зловмисники використовують цей ресурс для доставки шкідливого архіву. Оскільки сам веб-сайт є легітимним, антивірусні програми та інші засоби захисту зазвичай не реагують на таку активність.

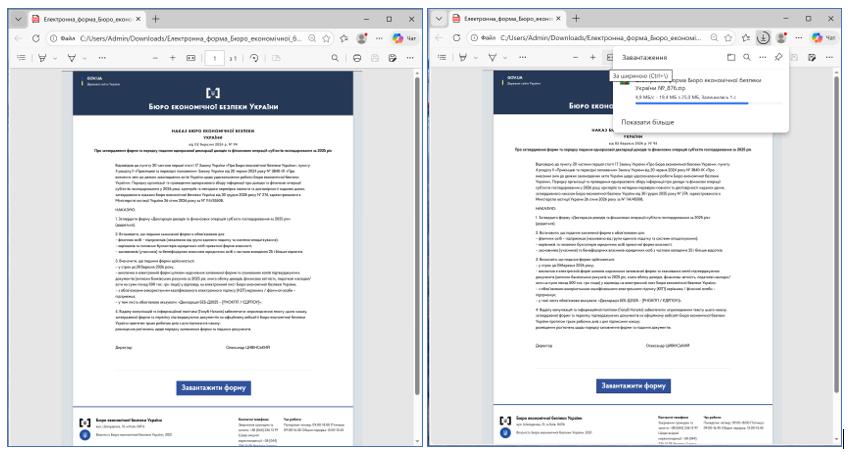

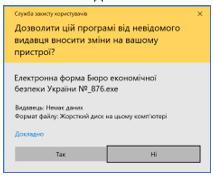

На наступному етапі жертва відкриває архів та ознайомлюється з його вмістом. Після введення паролю, вказаного в листі, відбувається запуск .exe-файлу, замаскованого під документ.

У подальшому жертва вводить вказаний в листі пароль, після чого відбувається запуск .exe-файлу, замаскованого під документ.

На даному етапі користувач підтверджує виконання дії.

Як видно на зображенні, антивірусне програмне забезпечення не виявило загрози, тому необхідно бути уважними, оскільки йдеться про шкідливе програмне забезпечення.

Важливо:

- Якщо це робочий комп’ютер — одразу повідомте ІТ-відділ / керівника підрозділу.

- Якщо не впевнені у своїх діях — краще зверніться до ІТ-спеціаліста.

- Після зараження вашого ПК паролі та інша «чутлива» інформація могли бути викрадені. У зв`язку з цим зміну паролів краще здійснювати з іншого, нескомпрометованого пристрою (телефон/інший ПК).

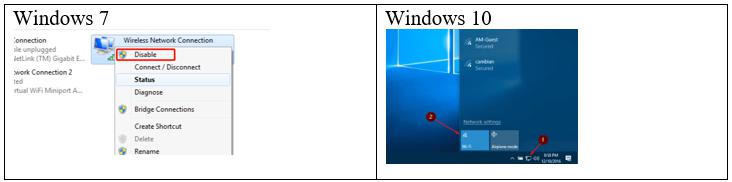

Крок 1. Негайно відключіть пристрій від мережі Інтернет

Це зупиняє зв’язок шкідливої програми зі зловмисником.

Варіант А: вимкнути Wi-Fi.

- Натисніть значок мережі біля годиннику (праворуч унизу).

- У швидких налаштуваннях вимкніть “Wi-Fi”.

Після цього доступ до мережі Інтернет має зникнути.

Варіант Б: якщо доступ ПК до мережі Інтернет здійснюється із використанням «кабелю».

Просто витягніть Ethernet-кабель із комп’ютера (це найнадійніше).

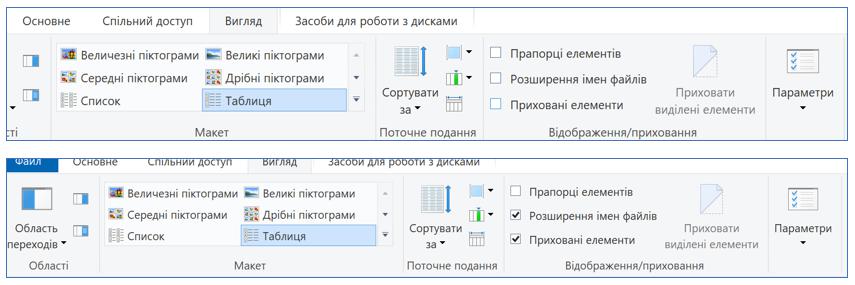

Крок 2. Увімкніть показ розширень файлів і прихованих елементів

Це потрібно, щоб бачити справжній тип файлу (наприклад, .exe може бути замаскований під “документ”).

- Відкрийте Провідник (будь-яку папку).

- Меню Вигляд → увімкніть:

-

- розширення імен файлів;

- приховані елементи.

-

- Перейти в провідник, будь-яку папку та натиснути кнопку «вигляд» та активувати розширення імен файлів та приховані елементи, це нам дасть змогу бачити усі файли.

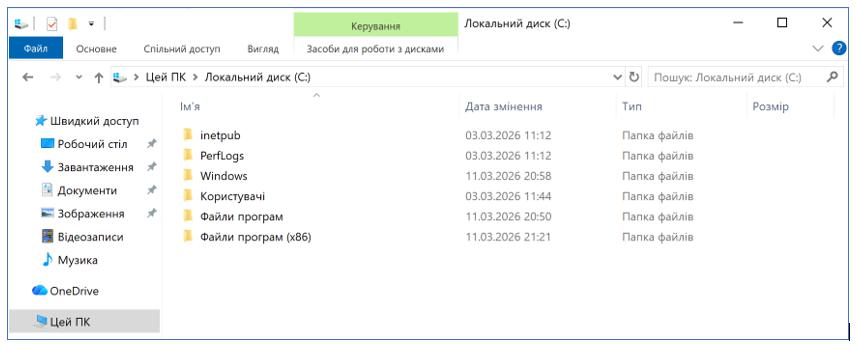

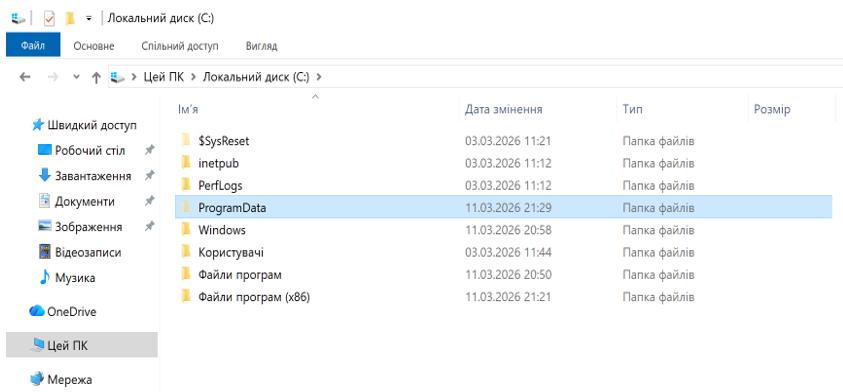

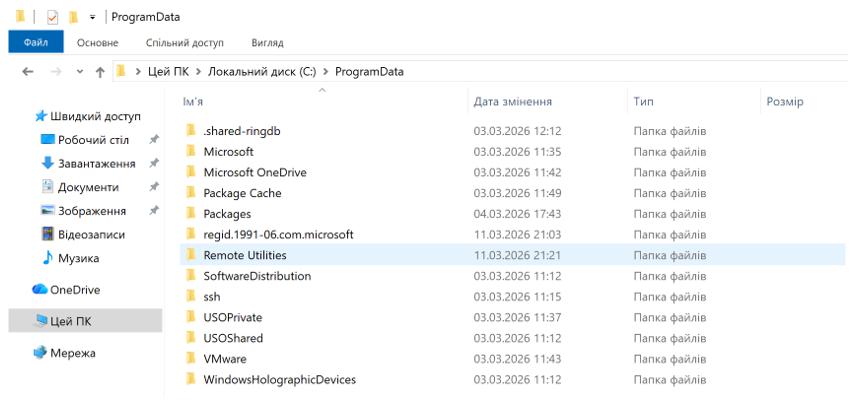

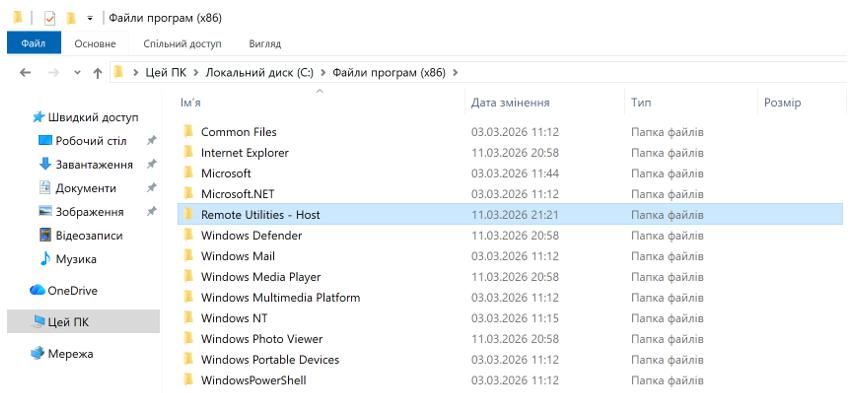

Крок 3. Перевірте, чи встановилось Remote Utilities

Відкрийте «Провідник» і по черзі перевірте наступні папки:

- C:\ProgramData;

- C:\Program Files (x86).

Ознакою зараження (у цьому випадку): можуть бути папки на кшталт:

- C:\ProgramData\Remote Utilities;

- C:\Program Files (x86)\Remote Utilities – Host.

У випадку, якщо виявлено вищевказані директорії — переходьте до Кроку 4.

Спочатку переходимо в директорію «C:\ProgramData» та «C:\Program Files (x86)».

І якщо в ній бачимо «Remote Utilities» директорію це свідчить, що зловмисник успішно заразив ваш ПК.

Також директорія буде знаходитись за наступним шляхом: «C:\Program Files (x86)\Remote Utilities – Host»

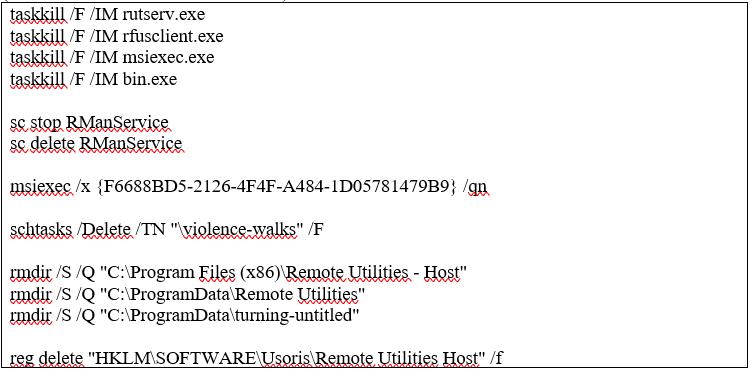

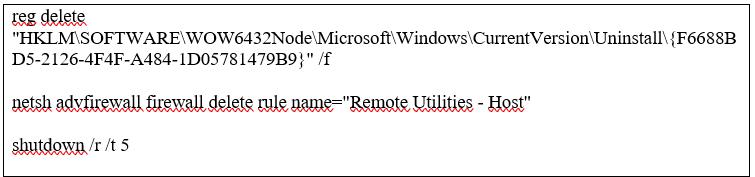

Крок 4. Видалення (Windows, від імені адміністратора)

Ці команди зупиняють процеси, видаляють службу/завдання, прибирають папки та записи реєстру.

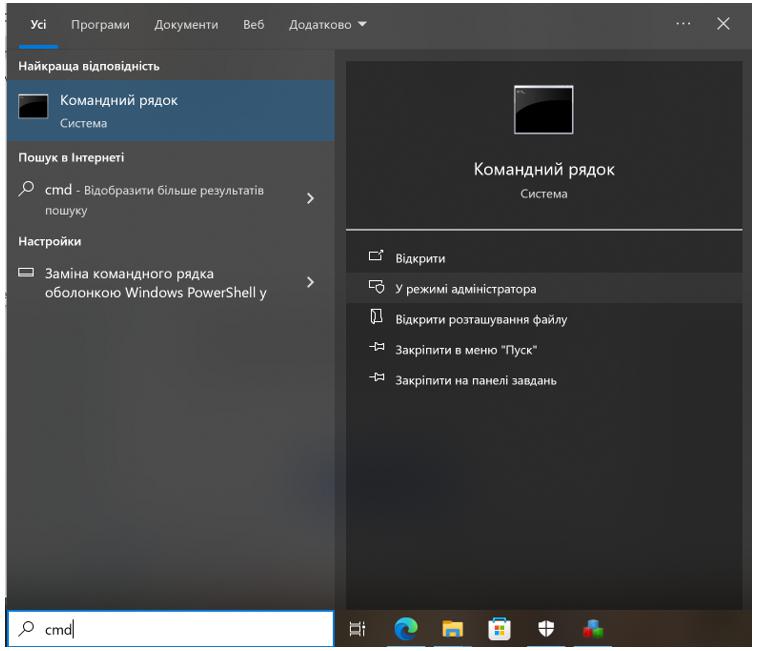

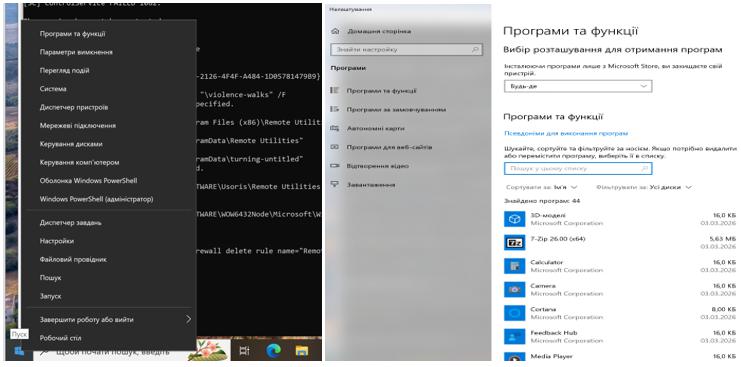

Як відкрити командний рядок (cmd) від адміністратора

- Натисніть Пуск.

- Введіть: cmd.

- Клік правою кнопкою миші → Запуск від імені адміністратора

Скриншот (приклад):

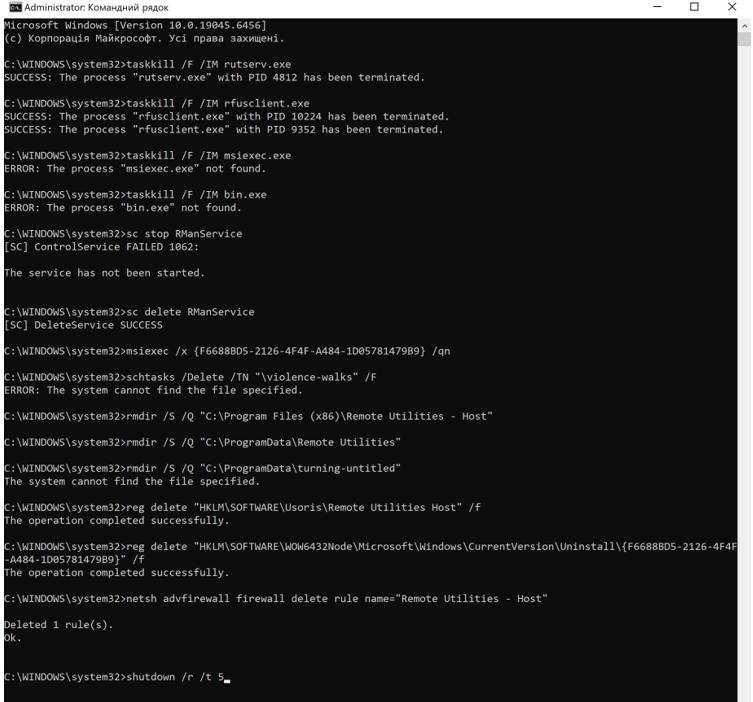

Команди (вставляйте ПО ЧЕРЗІ, після кожної натискайте клавішу «Enter»)

Важливо: копіюйте уважно. Якщо якась команда пише “не знайдено” — це нормально (значить цього елемента вже немає).

Як це буде виглядати:

Після перезавантаження повторно перевірте папки визначені у розділі «Крок 3» — їх не повинно бути.

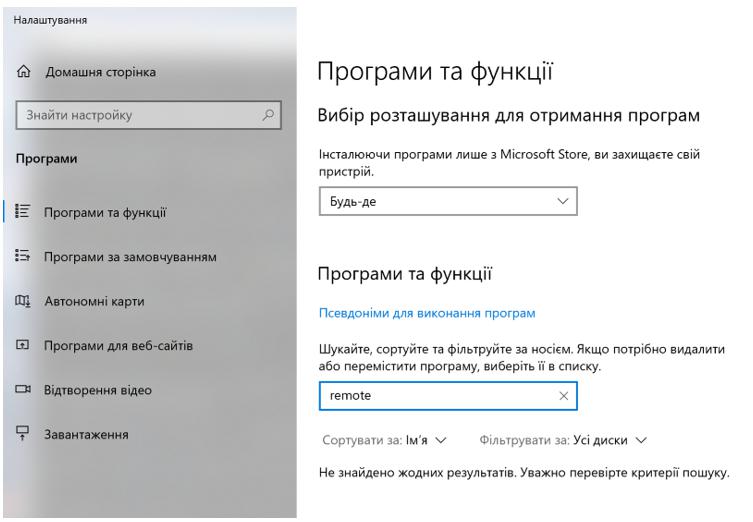

Додатково потрібно перейти в меню «Програми та функції», щоб переконатись, що програмне забезпечення видалене. Для цього клікніть правою кнопкою миші по меню Пуск — «Програми та функції»

У подальшому здійснюємо пошук інформації шляхом введення даних в пошуковому вікні:

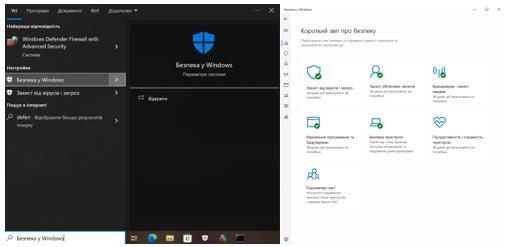

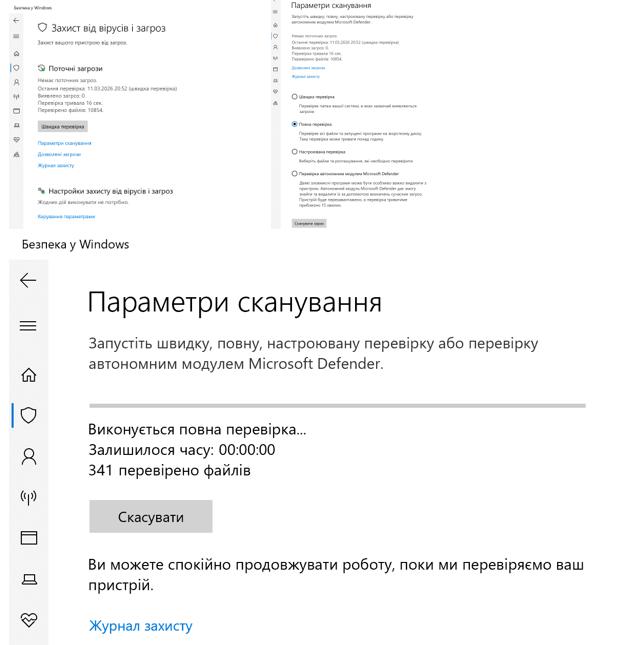

Після вказаних дій обов’язково необхідно перевірити ПК антивірусом. Для цього натискаємо меню «Пуск», та у розділі «Пошук» пишемо ключове слово «defender»

Обираємо «Захист від вірусів і загроз», далі натискаємо «Параметри сканування» і обираємо «Повне сканування»:

Крок 5. Після видалення — обов’язкові дії:

- Підключайте ПК до мережі Інтернет лише після перезавантаження.

- Змініть паролі: поштові скриньки, акаунти в онлайн-банкінгів, сторінки соціальних мереж.

- Увімкніть/оновіть антивірусне ПЗ і запустіть повну перевірку.

- Якщо після цього з’являються підозрілі вікна/процеси — зверніться до спеціаліста (інколи потрібна перевстановлення Windows з флеш-носія (не звичайне скидання ОС через Recovery Windows).